В прошлом году исполнилось десять лет со дня рождения бесплатной русифицированной программы для шифрования разделов жесткого диска TrueCrypt, победителя профильных тестингов журнала "ComputerBild" (2010).

По статистике, только с официального сайта утилиту скачали более тридцати миллионов раз, что автоматически переводит ее в ранг самых массовых криптографических инструментов личного пользования. Скрытая проблема в том, что приложение не имеет ясной и понятной лицензии, не формализован процесс компиляции и сборки, а авторы проекта хранят анонимность. Все это, вкупе с обвинениями в адрес Агентства национальной безопасности США в слежке за пользователями Сети и закладках в криптософте, сподвигло программиста Кеннета Уайта (Kenneth White) и криптолога Мэтью Грина (Matthew Green) пару лет назад начать кампанию за проведение аудита безопасности TrueCrypt v. 7.1.

Сбор средств велся на двух краудфандинговых площадках - FundFill и IndieGoGo, что позволило собрать более 60000$, благодаря коим был создан проект Open Crypto Audit Project (OCAP) и оплачен аудит от компании iSEC.

Первый этап проверки продолжался всего неделю и подтвердил, что официальная бинарная сборка не содержит скрытых функций и тождественна поставляемым исходным текстам. Второй этап, подразумевающий изучение исходных текстов загрузчика и Windows-драйвера, закончился в апреле прошлого года. В процессе проверки исходников не было выявлено существенных недочетов, которые могли бы отразиться на безопасности шифровальщика.

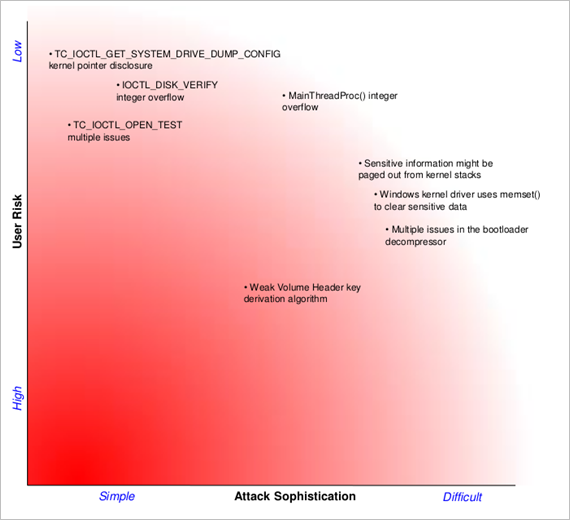

При этом аудит 70000 строк кода на Ассемблере, С и C++ позволил обнаружить 11 незначительных ошибок: четыре - средней степени опасности, четыре - низкой и три из категории "informational". В 32-страничном отчете (вся документация доступна на сайте OCAP) найденные баги сведены в диаграмму по признакам степени риска и легкости эксплуатации, а зона наивысшей опасности, как можно догадаться, находится в левом нижнем углу скриншота.

Финальный анализ криптостойкости применяемых алгоритмов шифрования и корректности их реализации также не выявил критических проблем или фактов, указывающих на внедрение бэкдоров для получения информации с инфицированного компьютера. В целом, по состоянию на 2 апреля 2015 года (дата выхода второго отчета), TrueCrypt оценен как хорошо спроектированный и безопасный продукт с учетом сказанного.

Остается надеется, что разработчики прислушаются к выводам независимой экспертизы, т.к. сейчас активно развивается форк (ответвление) ныне закрытого TrueCrypt-проекта под названием CipherShed. На последнем скриншоте – новое лицо героя аудита и данного обзора.

Дмитрий Евдокимов,

www.TestSoft.su

Комментарии

У меня "кое-что" именно в нём. Шифровал в Лине, но на Венде открывается прекрасно. Кроссплатформенный! О чём мало кто знает.

да, вот ссылка, на "Using TrueCrypt is not secure" внимания не обращайте - см. заметку, все ОК.

p/s. Алиса, спасибо за столь оперативный корректив в столь поздний час).